Kali ini, tugas saya dalam mata kuliah Keamanan Informasi adalah melakukan dasar dari hacking. Tugas yang diberikan memang sangat dasar saking dasarnya pengerjaan tugas dan pembuatan artikel ini jauh lebih lama pembuatan artikel. Hanya saja tugas ini sekedar trigger untuk mencoba alat baru, bagi yang belum pernah menggunakan, dan pengenalan terhadap kemanan dalam sisi jaringan. Berikut laporannya.

Kali ini, tugas saya dalam mata kuliah Keamanan Informasi adalah melakukan dasar dari hacking. Tugas yang diberikan memang sangat dasar saking dasarnya pengerjaan tugas dan pembuatan artikel ini jauh lebih lama pembuatan artikel. Hanya saja tugas ini sekedar trigger untuk mencoba alat baru, bagi yang belum pernah menggunakan, dan pengenalan terhadap kemanan dalam sisi jaringan. Berikut laporannya.

Program yang digunakan adalah Wireshark dan Nmap. Misi kali ini adalah melakukan scanning aktivitas terhadap diri sendiri dengan program Wireshark. Tujuannya untuk melihat sebenarnya kita itu lagi ngapain sih. Loh? Tunggu dulu. Seorang partner kemudian menggunakan Nmap untuk melakukan port scanning terhadap IP yang kita miliki. Nah, dengan Wireshark tadi, kita bakal mengetahui bahwa komputer kita sedang di scan orang. Sehingga kita tahu ada potensi serangan dan kita bisa melakukan pencegahan.

Prosedur pengerjaannya sebagai berikut.

Buka Wireshark (ya iya lah ya, masa gak dibuka) sebagai administrator. Kalo belum diinstal, install dulu. Lalu pada jendela Wireshark pilih Capture Options. Akan muncul jendela pengaturan Capture di layar anda. Disini kita dapat melakukan banyak pengaturan pen-capture-an, akan tetapi untuk tugas kali ini kita cukup mengetikkan “host <IP>” pada field Capture filter. Kebetulan IP laptop saya waktu itu adalah 167.205.35.244. Dengan pengaturan ini, Wireshark akan menangkapi paket yang lalu lalang dari dank e IP tersebut. Untuk melakukan penangkapan ke group IP, masukkan saja masknya seperti 167.205.0.0 -16. Efek dari pengaturan ini adalah kita akan ditegur oleh admin tertinggi ITB karena melakukan capture ke IP satu ITB seperti itu mencurigakan dan mungkin illegal.

Setelah pengaturan selesai klik Start. Akan Muncul banyak laporan paket keluar masuk di jendela Wireshark. Di jendela ini tunggu hingga partner anda ‘menyerang’ anda.

Di seberang sana, dari komputer partner anda jalankan Nmap. Penggunaan Nmap kali ini hanya secuil saja dari kemampuan Nmap yakni menscan aktivitas port orang, sehingga dari sekian banyak list port kita bisa tahu port mana yang aktif dan bisa melakukan analisa untuk langkah serangan berikutnya. Biar mudah, Nmap yang dijalankan adalah Zenmap GUI.

Pengaturan yang digunakan partner saya juga cukup sederhana. Hanya memasukkan IP 167.205.35.244 ke field target dan mengeset Profil scan menjadi Intense Scan, all TCP Port. Setelah puas konfigurasi, tekan scan.

Wow, apa yang terjadi di Wireshark komputer saya. Aliran data yang ditangkapi tadinya tenang dan damai, bertambah secara linear, tiba-tiba bertambah secara eksponensial. Laporan paket yang tadinya hanya sekitar 100 item dalam beberapa detik berubah jadi 10000 item.

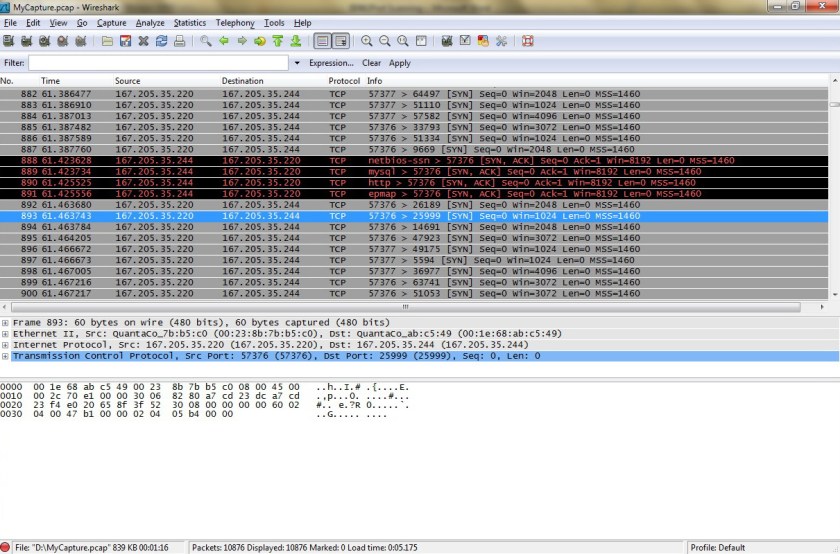

Dapat anda lihat dalam gambar, scrollbar kotak laporan Wireshark menjadi sangat kecil. Di sana dapat anda lihat sumber serangan yang melakukan port scanning kepada kita yakni IP 167.205.35.220. Yang dilakukan oleh IP ini adalah mencoba berhubungan dengan kita melalui semua kemungkinan port yang ada. Dapat dilihat pada kolom paling kanan (kolom info) terdapat tulisan 57376 > SSH [SYN] yang maknanya si komputer partner ini melakukan rekues hubungan dengan mengirim paket [SYN] ke portnya SSH. Bila SSH jalan, komputer saya akan membalas paket ini. Dengan demikian pihak partner (penyerang.red) dapat mengetahui kalau port SSH saya hidup.

Dari daftar panjang ini, kita dapat mengetahui bahwa seluruh port saya sedang dites oleh penyerang. Beberapa port, seperti yang dapat dilihat pada gambar dibawah, dibagian hitam-hitam, membalas dengan paket [SYN, ACK] yang menyetujui hubungan. Paket ini diterima penyerang sebagai informasi bahwa port saya hidup. Pada gambardi atas, port netbios-ssn, mysql, http, dan epmap yang hidup dan mengirim paket Acknowledgement. Seluruhnya ada 6 port yang berhasil diketahui kehidupannya oleh partner saya.

Begitulah sedikit tentang basic penyerangan dan basic penangkalan diri yang mungkin suatu saat akan berguna bagi orang-orang yang berminat menjebloskan dirinya dalam bidang security. Selanjutnya mari kita eksplorasi dua program ini lebih jauh.

thanks…berguna bgt,,

mas kira2 wireshark tu bisa nympan hasil deteksinya ke mysql gak…

maksudnya..jika wireshark mendeteksi adanya aktivitas scanning port yg dilakukan oleh partner maka hasil deteksi tersebut langsung disimpan ke database (mysql contohnya)…

mohon pencerahannya ya mas…

tlg kirim ke email aja …

thanks